Los manuales son descripciones detalladas para uso y conocimiento del dispositivo o sistema enfocado a un público en específico: usuarios regulares, administradores o técnicos. Para cada público se especifica el detalle del manual, por ejemplo. Un manual técnico contiene especificaciones de la funcionalidad del sistema, incluyendo accesos especiales para su respectivo mantenimiento, básicamente es un usuario con permisos para todo. En cambio, el manual para usuario se restringe a sólo la funcionalidad definida para un uso controlado del sistema.

Encontrar estos manuales no es complicado ya que por requerimiento, en cada sitema desarrollado se debe incluir al menos uno. Muchos de estos manuales se pueden encontrar por internet.

Un par de niños de 14 años en Canadá, lograron vulnerar la seguridad de un cajero automático del Banco de Montreal (Bank of Montreal).

Ellos lograron realizar esta hazaña mediante la lectura de un viejo manual de operación para los cajeros automáticos de este banco, descubriendo así que se puede acceder al modo operador mediante el ingreso de un NIP (Número de Identificación Personal) o PIN (Personal Identification Number) por sus siglas en inglés, de seis dígitos destacando que el NIP utilizado era uno predeterminado por el sistema.

Presentando esta primera historia, se observa como cualquier persona puede fácilmente obtener acceso priviliegiado en un dispositivo que suele brindar confianza como un cajero automático y sin contar el casi nulo esfuerzo empleado para vulnerarlo.

Posiblemente, desde la versión del manual encontrado por estos niños haya evolucinado el modelo y diseño del cajero automático, sin embargo no cambiaron sus políticas de seguridad, llevando a que los niños con el manual antiguo en su poder pudieran descubrir el hueco de seguridad e incluso hacer uso de una contraseña predeterminada para identificarse como usuario de mayores privilegios.

El hecho demostró un gran riesgo de seguridad para el banco, afortunadamente para ellos, esta ocasión fueron dos personas sin malas intenciones quienes descubrieron la vulnerabilidad.

No todos los manuales se encuentran de manera sencilla en internet, muy seguramente estos niños canadienses dieron con el por casualidad o por mera curiosidad hicieron una búsqueda exhaustiva del manual. En su tiempo Steve Wozniak, uno de los fundadores de la reconocida marca Apple, desarrolló un dispositivo para realizar llamadas de larga distancia gratis, haciendo uso de la documentación sobre la compañía telefónica.

Como el mismo Steve Wozniak comenta, un artículo en la revista Esquire publicado en octubre de 1971, mencionaba como un grupo de ingenieros con equipo especial podía conectarse a la red telefónica y redirigir las llamadas a cualquier red telefónica del mundo.

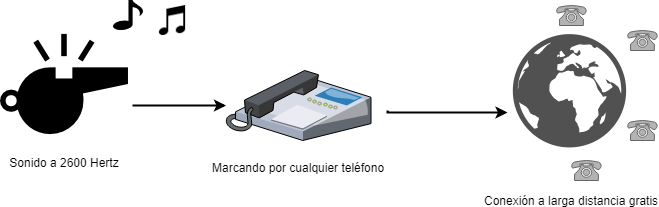

Dentro del artículo destacaba un personaje, John Draper o también conocido como «Captain Crunch», nombre atribuido a que para realizar las llamadas de larga distancia gratis, hacía uso de un silbato de juguete incluido como regalo en las cajas de cereal de la marca Captian Crunch.

El silbido que se generaba mediante tapar uno de los dos hoyuelos del juguete emitía una frecuencia de 2600 Hertz, la cual la compañía telefónica AT&T comenzaba a utilizar mediante la recién aplicación del tono dual de multifrecuencia, permitiendo que mediante los silbidos de esta frecuencia se realizaran las llamdas gratuitas.

Mediante una búsqueda en libros y revistas técnicas de la biblioteca del Centro de Aceleración Linear de Standford (SLAC por sus siglas en inglés), Steve Wozniak junto con Steve Jobs encontraron información que les ayudó a confirmar lo leído en el artículo de la revista Esquire e información importante para mejorar el equipo especial usado por los ingenieros para tomar control de la red internacional telefónica.

Este equipo especial o dispositivo, fue llamado Bluebox y se desarrolló con base a la información publicada tanto por la revista Esquire como por el diario técnico Bell System de la compañía AT&T. La gran diferencia en comparación con la historia de los niños y el cajero automático, reside en que para el acceso a las llamadas gratuitas se necesitaba de un conocimiento avanzado en electrónica ya que los detalles publicados no fueron tan fáciles de entender para todos.

Toda información pública sobre el funcionamiento de un sistema se puede utilizar para fines malintencionados ya sea que se haya leído desde un manual de uso encontrado en internet o mediante una publicación de especificaciones técnicas, siempre se debe cuidar el uso de esta información, no sabemos en manos de quien puede estar, así como tomar en cuenta los riesgos de la documentación.

Actualmente cada dispositivo electrónico comparte una guía general con nombre de usuario y contraseña predeterminada las cuales se sugieren ser cambiadas después de la primera utilización de los equipos, el problema es que no siempre se sigue esta instrucción y por comodidad de los usuarios, estos lo dejan con las credenciales por defecto.

Con esta base y a buenas razones, ya existen equipos que para hacer uso de ellos, obligan al usuario a cambiar estas credenciales predeterminadas.

De igual manera, las leyes están cambiando a favor de la seguridad de los usuarios; una nueva ley del estado de California en Estados Unidos exigirá para el año 2020 que todos los dispositivos inteligentes deberán estar configurados con credenciales únicas para cada uno de los dispositivos fabricados, evitando así el uso de las credenciales por defecto, brindando seguridad y confianza a los usuarios sobre sus dispositivos electrónicos y atacando el problema principal sobre la documentación de los equipos visto a lo largo de este artículo.

Referencias:

- Una ley obligará que los dispositivos inteligentes se vendan sin contraseñas predeterminadas

- Blue box

- Code-cracking teens hack into Grant Avenue ATM

- 14-year-olds find manual online, hack an ATM during their school lunch hour

- Blue Box – Why Steve Jobs and Steve Wozniak hacked the phone network

- Blue Box Letters